Übersicht

Mit diesem Service können Zertifikate aus dem SecurityServer KeyStore exportiert werden. Dabei werden folgende Fälle unterschieden:

Zunächst werden alle Einträge der Extension MPID_SYNC geprüft

- Findet sich im KeyStore ein Zertifikat mit identischem Alias, wird das Zertifikat als einzelne Datei mit einem generierten Namen (Endung: “.pem”) in den Export-Ordner (bzw. den Ordner Public) geschrieben. In die CSV-Datei wird das Zertifikat mit Alias, Email-Adresse aus der MPID_SYNC, generiertem Zertifikatsnamen und Gültigkeitszeitraum eingetragen.

- Findet sich im KeyStore kein passendes Zertifikat, werden in die CSV-Datei nur Alias und Emailadresse eingetragen.

- Wenn die ServiceProperty EXPORT_SUB_UND_ROOT_ZERTIFIKATE gesetzt ist, werden zusätzlich alle im KeyStore vorhandenen Sub- und Root-Zertifikate in die Ordner Sub und Root exportiert, sowie mit Alias, Email-Adresse aus der MPID_SYNC, generiertem Zertifikatsnamen und Gültigkeitszeitraum in die CSV-Datei eingetragen.

Im folgendem wird erklärt, welche Eigenschaften für den Service konfiguriert werden können, und es wird gezeigt, wiediese aufgebaut sind. Auf unterschiedlichen Systemen können die Bezeichnungen und/oder Namen variieren und von den hier aufgeführten abweichen.

Technische Beschreibung

Klassenpfad: com.nextlevel.b2b.securityserver.services.scheduler.ExportCertificatesToCSVWithMpidSyncScheduler

In dem Ordner, in dem der Zertifikats-Export Job die Zertifikate ablegt, werden vor Beginn des Exports folgende Dinge gelöscht:

- Alle Dateien auf oberster Ebene

- Die Verzeichnisse Root, Sub und Public rekursiv (einschl. aller Dateien und darin liegenden Verzeichnisse)

alle anderen Verzeichnisse (z.B. done) bleiben bestehen.

Der derzeitige Algorithmus zur Erkennung des Zertifikatstyps: Es werden nur X509-Zertifikate geprüft.

- Existiert das Attribut keyUsage, so wird darin geprüft, ob eins der Bits 5 (keyCertSign) oder 6 (cRLSign) gesetzt ist. Wenn ja, handelt es sich um ein Sub-oder Root-Zertifikat. Ist dies der Fall, wird geprüft, ob Issuer (Aussteller) und Subject (Anforderer) gleich sind (-> Root, selfSigned); wenn nicht -> Sub

- Existiert keyUsage nicht, wird ebenfalls geprüft, ob Issuer und Subject gleich sind -> Root; wenn nicht -> UNKNOWN

- Ist es weder Root noch Sub, wird geprüft, ob eines der Bits 0 (digitalSignature), 2 (keyEncipherment) oder 3 (dataEncipherment) gesetzt ist-> Public (Basis- / End-Zertifikat)

- Trifft all dies nicht zu oder ist das Zertifikat nicht vom Typ X509 -> UNKNOWN

Einrichtung

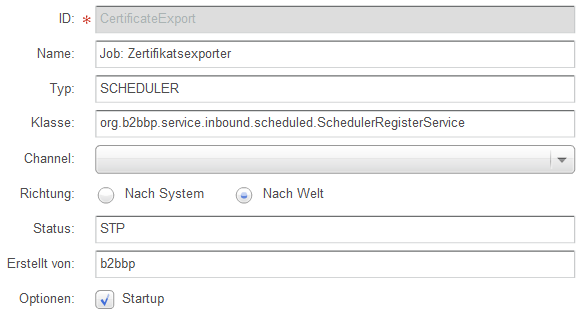

Der Service muss in der Administration wie in den folgenden Screenshot angelegt werden:

Die IDCertificateExport muss in den Global Properties einem Knoten zugeordnet werden

Konfigurationsmöglichkeiten

Bei der Eigenschaft VALIDATION_CHECK_MARKETPARTNERS_APERAK_Z31 wird geprüft, ob die Marktparner IDs in der B2B gepflegt sind und wie mit diesen umgegangen werden soll.

Einstellungsmöglichkeiten: Werte, die fett markiert sind, sind standardmäßig in den Einstellungen!

| ServiceProperty / Eigenschaften | Wert | Erklärung |

| B3P_SCHEDULER_TYPE | CRON | Stunde der Uhrzeit zu der der Job jeden Tag ausgeführt werden soll (-> B3P_CRON_MINUTES) |

| B3P_CRON_HOURS | 23 | Stunde der Uhrzeit zu der der Job jeden Tag ausgeführt werden soll (-> B3P_CRON_MINUTES) |

| B3P_CRON_MINUTES | 30 | Minutender Uhrzeit zu der der Job jeden Tag ausgeführt werden soll (-> B3P_CRON_HOURS) |

| B3P_SCHEDULER_NAME | Job: Zertifikatsexporter | Name, der im Nachrichtenmonitor bei Ausführung des Jobs als "System" angegeben wird |

| B3P_SCHEDULER_REGISTER_CLASSNAME | com.nextlevel.b2b.securityserver.services.scheduler.ExportCertificatesToCSVWithMpidSyncScheduler | |

| AS2_CONFIGURATION_EXTENSION_WITH_KEY | SENDER_EMAIL;OUTBOUNDSERVICE_ | Der Job schaut für jede MPID nach, ob diese in der Extension SENDER_EMAIL (als SYSTEM-MPID) gepflegt ist. Wenn ja, wirdgeprüft, ob der OUTBOUNDSERVICE_ dort als AS2 angegeben ist, wenn ja wird als Email-Adresse in der exportierten CSV-DateiAS2 angegeben; Achtung!!! Diese Property wird ignoriert (darf aber nicht fehlen!), wenn die Property EXPORT_AS2_MPIDS vorhanden und nicht leer ist. |

| EXPORT_AS2_MPIDS | 9903324000001,9904444000002,... | Komma- oder Semikolon-separierte Liste von MPIDs, die im Export mit der Email-Adresse AS2 auftauchen sollen. Achtung!!! Wenn diese Property vorhanden ist, wird die PropertyAS2_CONFIGURATION_EXTENSION_WITH_KEY ignoriert, darf aber nicht fehlen. |

| EXPORT_EXCLUDED_MPIDS | 8888888888001,6666666666001,... | Diese MPIDs werden vom Export ausgeschlossen |

| EXPORT_FOLDER_PATH | ./tomcat_all/certexport | Beliebiger Pfadname, wohin die CSV-Datei und die Zertifikate exportiert werden sollen |

| EXPORT_FILE_NAME | #00_EXPORT_${date(yyyyMMddHHmmss)}.csv | Beliebig konfigurierbarer Dateiname der exportiertenCSV-Datei. |

| EXPORT_SUB_AND_ROOT_CERTIFICATES | true, false | false: Es werden nur diejenigen Zertifikate aus dem Keystore exportiert, zu denen es eine Partner MPID in der MPID_SYNC gibt. Zu den MPIDs in der MPID_SYNC, für die kein Zertifikat existiert, werden nur Alias und Email-Adresse in die CSV-Datei geschrieben true: zusätzlich werden aus dem KeyStore alle Sub- und Root-Zertifikate exportiert, die als solche identifiziert werden können. Die anderen werden mit einer Fehlermeldung im LOG übersprungen. |

| EXPORT_USE_SUB_FOLDERS | true, false | true: Alle exportierten Zertifikate werden nach Typ im ExportFolder in die dafür automatisch erzeugten Unterordner Public, Sub und Root geschrieben. Die CSV liegt neben den Unterordnern false: Alle Certifikate werden neben die CSV-Datei in den Exportordner gelegt. |

| EXPORT_ONLY_NEWEST_CERTIFICATE_WITH_SAME_ALIAS | false, true | true: Es werden nur diejenigen duplizierte Zertifikate aus dem Keystore exportiert, wo "Zeitscheibe bis" am weitesten in der Zukunft liegen . false: Es werden alle Zertifikate exportiert. |

| DELETE_ALIAS_SUFFIX | false, true | false: Bei duplizierte Alias wird weiterhin Alias mit Suffix exportiert . true: Bei duplizierte Alias wird Alias-Suffix abgeschnitten . |