Funktionalität

Mit Hilfe des IndexManagements kann ein Admin lesend auf B2B-Searchlayer-Indexe zugreifen.

Architektur

Das Feature wurde entkoppelt und benötigt nun keinen Tomcat mehr. Stattdessen gliedert es sich in eine B2B-IndexManagement-UI & einen B2B-IndexManagement-Service. Die UI greift auf den Service zu. Der Service greift auf die bestehenden Indexe auf dem Dateisystem zu.

Beide Applikationen sind über Keycloak abgesichert.

Im Rahmen dieser Dokumentation wird beschrieben, wie IndexManagement-UI & IndexManagement-Service zu installieren sind.

Voraussetzungen

Installation

Docker-Compose

Das Setup der hier beschriebenen Umgebung basiert auf einem docker-compose file. Diese Konfiguration definiert einen Container.

Die docker-compose Umgebung besteht letztlich aus einer Verzeichnisstruktur, die die einzelnen im Folgenden beschriebenen Dateien enthält. Die Verzeichnisstruktur stellt sich wie folgt dar:

| base/

|- index-management-service/

| |- application.yml

|- index-management-ui/

| |- keycloak.json

|- docker-compose.yml

|- .env

|- system.json

Diese Dokumentation basiert auf der folgenden docker-compose.yml:

version: '3.7'

services:

index:

image: ${NEXUS}/index:2021-03-18

ports:

- 8090:8080

environment:

- TZ: ${TIME_ZONE}

volumes:

- ./b2b-tomcat/tomcat_all/index:/index

- ./index-management-service/application.yml:/lib/application.yml

index-ui:

image: ${NEXUS}/index-management-ui:2021-03-18

restart: always

ports:

- 8094:8080

environment:

- TZ: ${TIME_ZONE}

volumes:

- ./index-management-ui/keycloak.json:/usr/share/nginx/html/B2B-Index-Management-UI/assets/config/keycloak.json

- ./system.json:/usr/share/nginx/html/B2B-Index-Management-UI/assets/config/system.json

- ./b2b-index-management-ui/logs/host.access.log:/var/log/nginx/host.access.log

- ./b2b-index-management-ui/logs/host.error.log:/var/log/nginx/host.error.log

depends_on:

- index

Bitte folgen Sie unseren Konventionen für Servicenamen (aus denen sich dann die Hostnamen ergeben).

Achten Sie beim image darauf, eine aktuelle Version gemäß unserer Kompatibilitätsübersicht anzugeben.

Die oben aufgeführte docker-compose.yml beinhaltet verschiedene Variablen “${Variable}”. Diese Variablen sind in der Datei .env enthalten.

NEXUS=docker-nob-erf.next-level-apps.com

TIME_ZONE=Europe/Berlin

optionale Docker-Compose Konfiguration

Wenn Sie einen vom Standard abweichenden Service in Ihrer Reverse-Proxy-Konfiguration konfigurieren möchten, folgen Sie bitten den Hinweisen in der Docker-Compose-Dokumentation

IndexManagement-Service

./index-management-service/application.yml

Diese Datei konfiguriert die Verbindung der Index Management-Backend-Instanz mit dem Keycloak. Diese Datei konfiguriert auch die verwendeten Indizes. Die folgende Konfiguration wurde für diese Dokumentation verwendet:

server:

port: 8080

spring:

main:

allow-bean-definition-overriding: true

search-system:

vendor: LUCENE2

search-types:

FULLTEXT: ../index/full

ARCHIVE: ../index/arc

CCM: ../index/ccm

SYSTEMSPLIT_METERINGPOINT: ../index/custom_index/systemsplit_meteringpoint

SYSTEMSPLIT_METERINGPOINTTEMP: ../index/custom_index/systemsplit_meteringpoint_temp

SYSTEMSPLIT_RESPONSE: ../index/custom_index/systemsplit_answer

keycloak:

enabled: true

auth-server-url: http://[dockerhost]:8080/auth

realm: [realm]

resource: indexmanagement

bearer-only: true

public-client: false

cors: true

DNS

Falls die DNS Namen nicht aufgelöst werden können, hilft es, folgende Datei in den Container zu mounten:

volumes:

- /etc/resolv.conf:/etc/resolv.conf

Verwendung von Umgebungsvariablen

Die Konfiguration der Index-Pfade sowie des Keycloak ist ebenfalls über Umgebungsvariablen möglich. Ein Mounten der application.yml und/oder keycloak.json ist in diesem Fall nicht notwendig.

| Variablenname | Beschreibung |

|---|---|

| SEARCHSYSTEM_VENDOR | SearchSystem-Vendor |

| SEARCHSYSTEM_SEARCHTYPES_FULLTEXT | Pfad zum Volltext-Index |

| SEARCHSYSTEM_SEARCHTYPES_ARCHIVE | Pfad zum Archiv-Index |

| SEARCHSYSTEM_SEARCHTYPES_CCM | Pfad zum CCM-Index |

| SEARCHSYSTEM_SEARCHTYPES_SYSTEMSPLIT_METERINGPOINT | Pfad zum Systemweiche-Zählpunkt-Index |

| SEARCHSYSTEM_SEARCHTYPES_SYSTEMSPLIT_RESPONSE | Pfad zum Systemweiche-Antwort-Index |

| KEYCLOAK_AUTHSERVERURL | Keycloak Auth-Server-Url |

| KEYCLOAK_REALM | Keycloak Realm |

| KEYCLOAK_RESOURCE | Keycloak Resource |

IndexManagement-UI

./index-management-ui/keycloak.json

Verwendung von Umgebungsvariablen (ab August 2023)

Wir empfehlen die Verwendung von Umgebungsvariablen in der keycloak.json, sofern keine zusätzlichen Eigenschaften konfiguriert werden sollen.

Die Standard keycloak.json für die Index Management-UI sieht aktuell wie folgt aus:

{

"realm": "${KC_REALM}",

"auth-server-url": "${KC_URL}",

"ssl-required": "${KC_SSL_REQUIRED}",

"resource": "${KC_CLIENT}",

"public-client": true,

"confidential-port": 0

}

Die definierten Umgebungsvariablen werden beim Erzeugen des Docker-Containers gesetzt und verwendet, sofern keine keycloak.json-Datei in den Container gemountet wurde.

Bei allen Keycloak-Parametern müssen json-Sonderzeichen escaped werden, da sonst keine valide keycloak.json erzeugt wird.

| Variablenname | Beschreibung | Default |

|---|---|---|

| KC_REALM | Keycloak Realm | |

| KC_URL | Keycloak Auth-Server-Url | |

| KC_SSL_REQUIRED | Keycloak SSL required | none |

| KC_CLIENT | Keycloak Resource | index-ui |

Als gesamte Datei

Diese Datei konfiguriert die Anbindung der Index Management-UI-Instanz an den keycloak. Folgende Konfiguration wurde für diese Dokumentation verwendet:

{

"realm": "B2B",

"auth-server-url": "http://keycloak:8080/auth/",

"ssl-required": "none",

"resource": "index-ui",

"public-client": true,

"confidential-port": 0

}

Die Datei wird am besten direkt aus der Keycloak Admin-UI exportiert. In Keycloak muss dafür ein passender Client angelegt werden. Dies wird im Keycloak Abschnitt später genauer beschrieben.

./index-management-ui/nginx.conf

Das Image bringt bereits eine Default nginx.conf mit. Es ist nicht nötig, diese zu überschreiben.

Sie kann aber über die folgenden Umgebungsvariablen individuell angepasst werden:

ENV PORTAL_UI_URL="http://portal-ui:8080" # URL mit der die B2B-IndexManagement-UI auf die B2B-Portal-UI zugreifen kann.

ENV B2B_URL="http://b2b:8080" # URL mit der die B2B-IndexManagement-UI auf das B2B Backend zugreifen kann.

ENV NOTIFICATION_URL="http://notification:8080" # URL mit der die B2B-IndexManagement-UI auf das Notification Backend zugreifen kann.

ENV INDEX_URL="http://index:8080" # URL mit der die B2B-IndexManagement-UI auf das Index Service Backend zugreifen kann.

ENV SERVICE_PATH=/B2B-Index-Management-UI # URL-Pfad der UI. Achtung: Eine Änderung des Defaults muss in allen Konfigurationen der UI entsprechend berücksichtigt werden.

./system.json

Verwendung von Umgenungsvariablen

Wir empfehlen die Verwendung von Umgebungsvariablen in der system.json, sofern keine zusätzlichen Eigenschaften konfiguriert werden sollen.

Die Standard system.json für die B2B-IndexManagement-UI sieht aktuell wir folgt aus:

{

"systemName": "${SYSTEM_NAME}", # Angezeigter Name in der UI. Default: B2B

"backgroundColor": "${BACKGROUND_COLOR}", # Farbe der UI in hex color code. Default: #008ECC (blau)

"activateUserMessages": "${ACTIVATE_USER_MESSAGES}", # Wird das Feature für Benutzerbenachrichtigungen verwendent. Default: false

}

Die definierten Umgebungsvariablen werden beim Start des Containers gesetzt und verwendet, sofern eine eigene system.json nicht bereits keine Datei in den Container gemountet wurde.

Als gesamte Datei

Die Datei system.json kann als globale Konfiguration genutzt werden. Nach Möglichkeit sollte die gleiche Datei für alle Frontends verwendet werden.

In ihr können der angezeigte Systemname sowie die angezeigte Hintergrundfarbe festgelegt werden.

Ferner kann durch sie das Feature UserMessages aktiviert werden.

{

"systemName": "B2B Dokusystem",

"backgroundColor": "#008ECC",

"activateUserMessages": true

}

Logging

Das access_log und das error_log werden in der nginx.conf definiert.

Damit das Log nicht mit einem weggeworfenen Container verloren geht, kann man das Log auch von außen in den Container mounten. Hierfür sind die Log-Files in den docker-compose/volumes mit anzugeben. Für diese Lösung müssen die Dateien vorher bereits auf dem Docker-Host angelegt und mit geeigneten Berechtigungen versehen sein.

Start docker container (UI & Service)

Mit dem folgenden Kommando können die Container im Docker gestartet werden:

:opt/docker/b2b/> docker-compose up -d

Mit folgendem Kommando können die Container im Docker gestoppt werden:

:opt/docker/b2b/> docker-compose stop

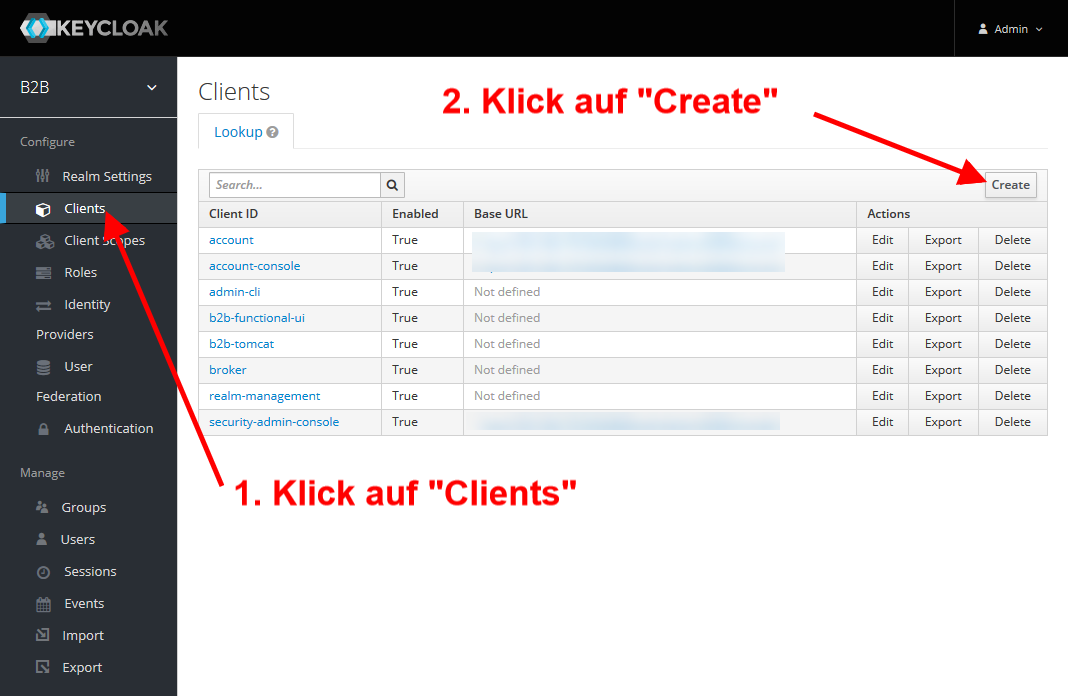

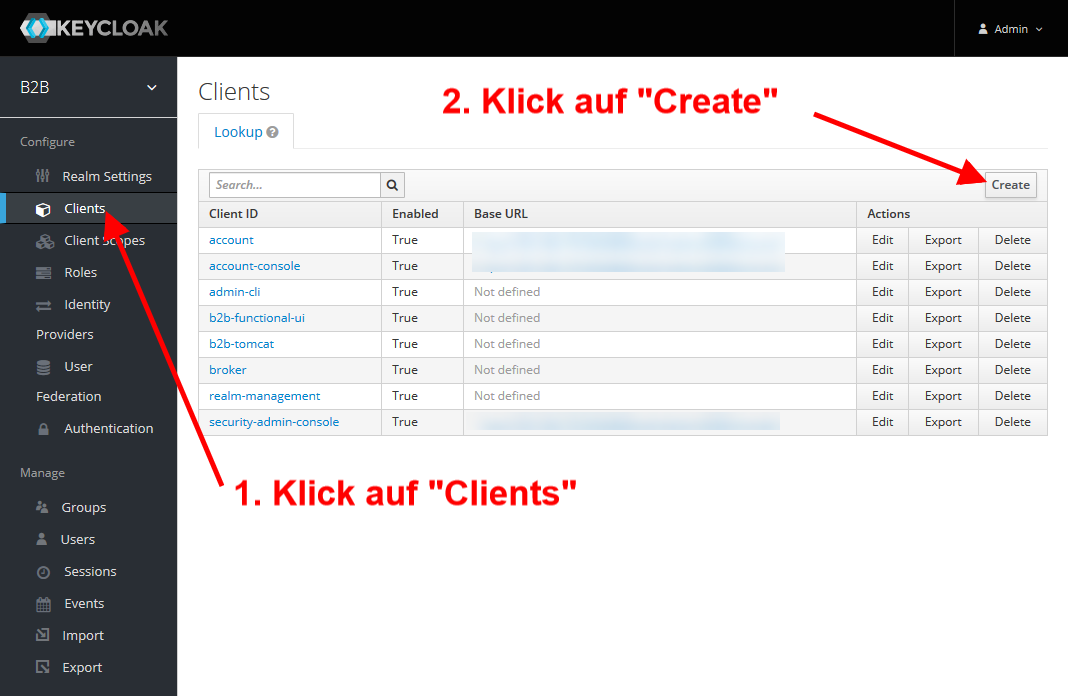

Keycloak Konfiguration

Keycloak Client Konfiguration

Keycloak Client Konfiguration

IndexManagement Service

Für den IndexManagement-Service muss ein Keycloak Client angelegt werden.

Die ClientId kann von Ihnen selbst gewählt werden, z.B. indexmanagement-service.

Die RootURL ist die interne Docker Adresse: http://index:8080.

Das Client Protocol bleibt auf openid-connect gestellt.

Es ist der Standardflow zu nutzen (standardmäßig aktiv).

Der Access Type ist auf bearer-only zu stellen.

Als Login-Theme kann das nli Thema gewählt werden.

IndexManagement-UI

Für die IndexManagement-UI muss ein Keycloak Client angelegt werden.

Die ClientId kann von Ihnen selbst gewählt werden, z.B. indexmanagement-ui.

Die RootURL entspricht der externen Adresse des Frontends.

Das Client Protocol bleibt auf openid-connect gestellt.

Es ist der Standardflow zu nutzen (standardmäßig aktiv).

Der Access Type ist public.

Als Login-Theme kann das nli Thema gewählt werden.

Keycloak Rollen & Attribute

Die Konfiguration der benötigten Rollen und Attribute wird hier beschrieben.

View Me Edit Me